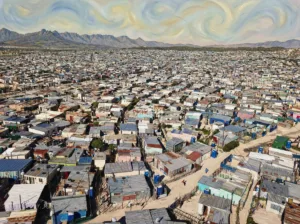

L’Afrique subsaharienne se trouve aujourd’hui à un carrefour historique de sa trajectoire technologique, oscillant entre une promesse de développement sans précédent et une vulnérabilité systémique croissante. Cette période est marquée par une adoption massive et fulgurante des outils numériques, faisant de la région le théâtre d’une révolution silencieuse où la pénétration de l’internet mobile et la généralisation des services de mobile money redéfinissent en profondeur les structures économiques. Cette accélération, souvent saluée comme un saut technologique majeur, porte en elle les germes d’un risque asymétrique, dans lequel l’infrastructure précède parfois la mise en place de barrières sécuritaires adéquates. L’élargissement de la surface d’attaque qui en résulte offre un terrain fertile aux acteurs malveillants, transformant l’innovation en un défi sécuritaire permanent.

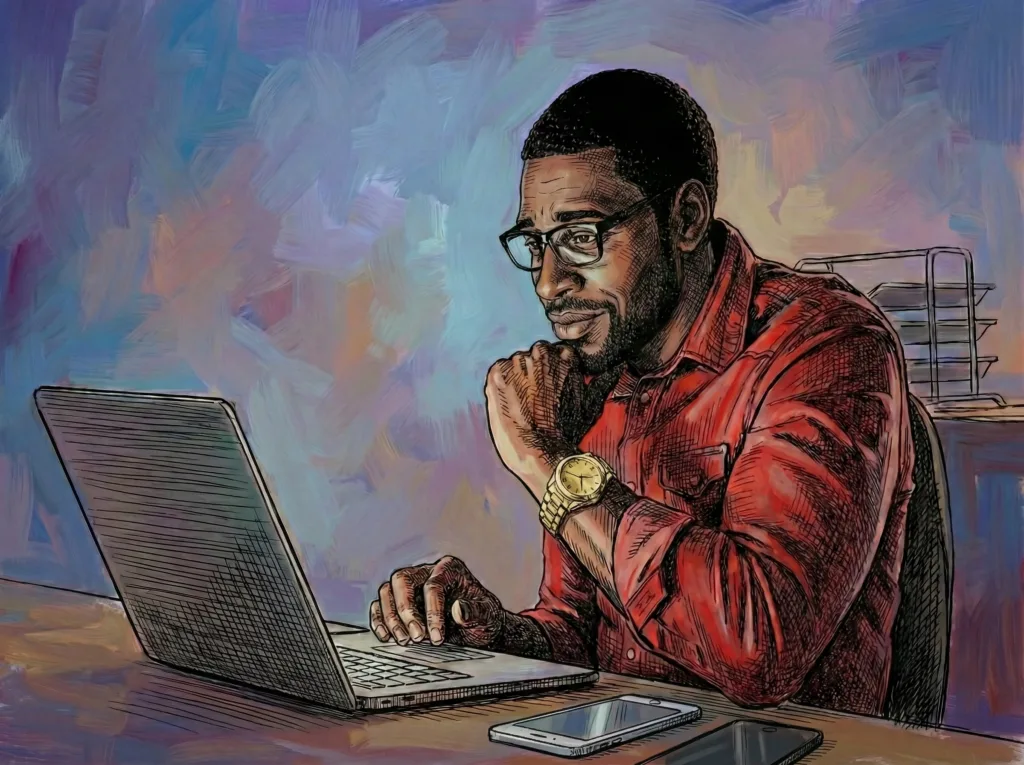

L’analyse de la cybercriminalité au cours des dernières années exige une approche globale, dépassant le cadre strictement technique pour englober les réalités sociologiques et économiques locales. Le dilemme central réside dans une tension constante entre une jeunesse talentueuse, mais largement exclue du marché du travail, et des structures étatiques qui peinent encore à asseoir leur souveraineté numérique. Le déploiement des réseaux et des services financiers, bien que vecteur d’inclusion, a créé un environnement où l’agilité des cybercriminels dépasse souvent la capacité de réponse des institutions traditionnelles. Nous explorons ici comment les tactiques criminelles ont évolué d’un artisanat numérique à une industrie structurée, alimentée à la fois par des impératifs de survie économique et par des récits de légitimation sociale.

L’étude des écosystèmes cybercriminels subsahariens met en lumière une professionnalisation accrue, symbolisée par l’émergence du concept de crime en tant que service. En s’appuyant sur des données précises issues des banques centrales et des rapports d’évaluation des menaces, il apparaît que les réponses institutionnelles, bien que nécessaires, se heurtent à des obstacles structurels profonds. De la Convention de Malabo aux opérations coordonnées à l’échelle transnationale, les initiatives de résilience tentent de sécuriser un avenir numérique qui semble déjà menacé par l’ombre grandissante de l’intelligence artificielle générative. La compréhension de cette dynamique exige une plongée dans la typologie évolutive des menaces pesant sur le continent et ses partenaires internationaux.

Les Nouvelles Frontières de l’Ingénierie Sociale

L’analyse des tendances au cours des dernières années révèle une mutation significative de la fraude en ligne, l’Afrique de l’Ouest demeurant un foyer intensif d’innovation dans la manipulation psychologique. L’ingénierie sociale ne se limite plus à des méthodes rudimentaires; elle s’inscrit désormais dans des processus complexes où l’humain est systématiquement identifié comme le maillon faible des systèmes de sécurité. Dans ce contexte, la compromission des courriels d’affaires, connue sous l’acronyme BEC, s’est imposée comme la menace la plus dévastatrice pour le tissu entrepreneurial africain et mondial. Ces attaques, loin d’être le fruit du hasard, résultent d’une surveillance méticuleuse des échanges internes au sein des entreprises ciblées.

La professionnalisation des syndicats criminels, particulièrement au Nigeria, au Ghana et en Afrique du Sud, a transformé la fraude BEC en une discipline de haute précision. Les attaquants parviennent à s’infiltrer dans les serveurs de messagerie pour intercepter des factures légitimes et les modifier, afin de détourner des fonds vers des comptes de mules financières. Cette organisation quasi-industrielle repose sur une division stricte des rôles, associant des spécialistes du blanchiment et des experts en dissimulation technologique. Les pertes financières ainsi générées ne menacent plus seulement la trésorerie des multinationales; elles entraînent également des faillites en cascade parmi les petites et moyennes entreprises locales.

Parallèlement aux attaques visant les structures de production, le champ de l’intimité demeure un vecteur de profit majeur pour les réseaux criminels basés en Côte d’Ivoire ou au Bénin. L’escroquerie à la romance et la sextorsion ont connu une recrudescence alarmante, ciblant de plus en plus de mineurs et d’individus vulnérables par des méthodes de chantage psychologique, aux conséquences souvent tragiques. L’usage croissant de technologies de trucage vocal ou vidéo renforce la crédibilité des faux profils, rendant la détection de la supercherie presque impossible pour des victimes non averties.

Cette sophistication croissante des manipulations psychologiques préfigure une ère où l’infrastructure même des services publics pourrait devenir la cible de convoitises purement prédatrices.

L’Ascension des Attaques Techniques et de l’Extorsion

Si l’ingénierie sociale repose sur la ruse, le paysage sécuritaire africain est désormais également marqué par une explosion d’attaques directes visant l’intégrité des systèmes. Le fléau des rançongiciels, ou ransomwares, n’épargne plus aucune région du continent, les détections ayant atteint des sommets historiques au cours des derniers mois. L’Afrique du Sud et l’Égypte figurent en tête des pays les plus ciblés, suivis de près par le Nigeria et le Kenya, ce qui témoigne d’une volonté délibérée des attaquants de paralyser les économies les plus numérisées de la région. Ces campagnes ne visent plus seulement des intérêts privés, mais s’attaquent désormais aux services publics essentiels.

Les entités gouvernementales et les infrastructures critiques sont devenues des cibles prioritaires pour les groupes de rançongiciels qui cherchent à maximiser leur pouvoir d’extorsion. Des incidents majeurs ont frappé des institutions clés au Kenya et au Nigeria, paralysant des bases de données administratives et exposant les informations sensibles de millions de citoyens. Cette vulnérabilité étatique souligne l’urgence de renforcer les capacités de réponse aux incidents, alors que le coût du rétablissement des

systèmes dépasse souvent les budgets alloués à l’innovation numérique. Le risque de paralysie durable des services régaliens constitue désormais une menace tangible pour la stabilité politique de certains États.

Une autre forme de criminalité technique, moins visible mais tout aussi destructrice, résulte du détournement de ressources énergétiques au profit du minage illicite de cryptomonnaies. En Angola, des réseaux sophistiqués ont été démantelés après l’installation d’infrastructures clandestines consommant une électricité précieuse au détriment des populations locales. Ces pratiques illustrent la capacité des organisations criminelles à exploiter les failles structurelles des réseaux énergétiques pour transformer un détournement industriel en valeur numérique. Leur compréhension impose une analyse attentive des facteurs sociaux à l’origine de ces dérives.

Les Déterminants Sociologiques du Risque Numérique

La persistance de la cybercriminalité en Afrique subsaharienne ne peut être appréhendée sans une analyse approfondie des réalités socio-économiques auxquelles la jeunesse est confrontée. Le continent, qui compte la population la plus jeune au monde, fait face à un paradoxe où l’hyperconnexion coexiste avec une exclusion économique persistante. Une part importante des jeunes se retrouve sans emploi ni formation, ce qui nourrit une frustration propice à l’adoption de comportements criminels perçus comme des stratégies de survie ou de contournement. L’absence de perspectives professionnelles transforme le talent numérique en une arme dirigée contre les systèmes financiers mondiaux.

Les travaux sociologiques montrent que la cyberdélinquance ne se limite pas aux milieux peu éduqués ; elle recrute largement parmi des diplômés universitaires confrontés à un marché du travail saturé.Selon la théorie de la tension, ces individus internalisent les standards de réussite matérielle diffusés par la mondialisation tout en étant privés des moyens légitimes pour les atteindre, ce qui conduit à une innovation déviante. La pression familiale joue également un rôle moteur, car, dans de nombreuses structures sociales, la réussite financière d’un individu est perçue comme l’unique planche de salut pour la famille élargie. Cette attente communautaire forte pousse des esprits brillants à mettre leur savoir-faire au service de la fraude.

L’enracinement de ces pratiques a donné naissance à de véritables sous-cultures régionales où la richesse issue du crime est parfois célébrée comme une preuve de débrouillardise. Au Nigeria, les Yahoo Boys affichent ouvertement leur opulence, transformant la cyberdélinquance en modèle de réussite visible et mimétique. Cette normalisation sociale de l’illicite est renforcée par un environnement où les institutions de contrôle sont perçues comme lointaines ou inefficaces, ainsi que par l’élaboration de récits moraux destinés à justifier l’injustifiable.

Légitimation Morale et Dérives Spirituelles

Un phénomène singulier observé dans l’espace cybercriminel africain est la construction de récits visant à neutraliser la culpabilité morale des auteurs. De nombreux acteurs de la fraude, particulièrement en Afrique de l’Ouest francophone et anglophone, rationalisent leurs actes en les présentant comme une forme de réparation historique. Le vol aux dépens de citoyens occidentaux est alors interprété non pas comme un crime, mais comme la récupération légitime de richesses spoliées durant la période coloniale. Ce narratif de « Robin des Bois numérique » permet de s’assurer une certaine tolérance et un soutien au sein des communautés locales.

Cette quête de légitimité s’accompagne également, dans certains cas, d’un recours accru à des pratiques ésotériques afin de garantir le succès des opérations criminelles. Le phénomène du « Yahoo Plus » marque une dérive inquiétante où rituels et cyber-spiritualisme sont utilisés pour influencer psychologiquement les victimes ou pour se prémunir contre les forces de l’ordre. En mêlant technologies contemporaines et croyances ancestrales, ces pratiques ajoutent une couche supplémentaire d’opacité aux écosystèmes criminels. L’irruption du mystique dans le virtuel témoigne de la résilience culturelle de ces écosystèmes et de leur capacité à s’adapter à toutes les formes de réalité.

Toutefois, cette dérive vers le spiritualisme a des conséquences physiques bien réelles et parfois atroces pour les populations locales. La recherche de puissance mystique pour soutenir les gains financiers a entraîné une augmentation des enlèvements et des crimes rituels, alimentant une insécurité et créant une psychose qui dépasse largement le cadre des écrans. Le passage du crime financier virtuel à la violence physique directe illustre la dangerosité d’un phénomène dont l’impact économique s’avère tout aussi déstabilisant pour les nations concernées. La transition vers l’analyse des coûts financiers permet de saisir l’ampleur des distorsions inflationnistes ainsi provoquées.

L’Impact Macroéconomique et les Distorsions Marchandes

Le coût financier de la cybercriminalité pour les économies africaines est massif, bien qu’il demeure difficile de le chiffrer avec une précision absolue en raison du sous-signalement chronique des incidents. Les estimations suggèrent que la fraude numérique pourrait amputer le produit intérieur brut du continent d’une part substantielle, ce qui ralentirait les efforts de développement. En Afrique du Sud, les pertes annuelles se comptent en milliards de rands, tandis qu’au Nigeria, les chiffres atteignent des sommets alarmants en raison de l’ampleur des attaques par compromission d’emails. Ces capitaux évaporés représentent autant de ressources manquantes pour le financement des services sociaux de base.

Au-delà des pertes directes, le secteur bancaire doit supporter des coûts de protection exorbitants pour maintenir la confiance de ses usagers dans l’économie numérique. Les grandes institutions financières régionales sont contraintes d’investir massivement dans des centres d’opérations de sécurité et des audits de conformité internationaux pour compenser les risques internes et externes. Malgré ces efforts, la persistance de la fraude interne, commise par des employés en collusion avec des réseaux extérieurs, affaiblit la résilience du système bancaire. Cette situation freine l’inclusion financière des populations non bancarisées, qui perçoivent le numérique comme un espace d’insécurité permanente.

Une conséquence plus locale et souvent ignorée de cette criminalité est la déstabilisation des marchés immobiliers dans certaines villes secondaires. L’afflux soudain et massif d’argent liquide issu de la fraude permet à une minorité de cybercriminels de faire exploser le prix des loyers, rendant le logement inaccessible aux travailleurs honnêtes. Dans des centres comme Warri au Nigeria, cette inflation spéculative crée des bulles artificielles qui appauvrissent la classe moyenne et favorisent une exclusion spatiale. L’érosion de la réputation numérique des États qui en découle complique alors toute tentative de mettre en place des cadres juridiques efficaces pour réglementer le cyberespace.

Les Défis de la Gouvernance Juridique Continentale

Face à cette menace polymorphe, les États africains ont entrepris de bâtir une architecture juridique à l’échelle continentale, dont la pierre angulaire demeure la Convention de Malabo. Adopté il y a déjà une décennie, ce texte vise à harmoniser les législations sur la cybersécurité et la protection des données personnelles sur l’ensemble du territoire de l’Union Africaine. Cependant, son entrée en vigueur effective n’a été possible qu’en 2023, après un processus de ratification extrêmement lent qui témoigne de la complexité d’aligner des systèmes juridiques aux traditions disparates. Ce délai laisse encore de nombreux pays dans un vide législatif partiel.

À l’échelle nationale, plusieurs puissances régionales ont durci leurs cadres législatifs pour répondre à l’urgence de la situation. Le Nigeria a récemment amendé sa législation sur les cybercrimes pour clarifier certaines infractions et imposer des obligations de signalement plus strictes aux institutions financières. De son côté, le Bénin s’est doté d’un Code du Numérique ambitieux et d’une agence de répression dédiée, faisant du pays un modèle émergent de lutte contre la délinquance numérique en Afrique de l’Ouest. Ces efforts législatifs visent à créer un climat de confiance nécessaire au développement de l’économie numérique, mais leur succès dépend étroitement des moyens alloués à leur mise en œuvre.

L’efficacité de ces lois se heurte pourtant à un obstacle majeur : la difficulté persistante à présenter les preuves numériques devant les tribunaux locaux. L’authentification des données électroniques et le respect de la chaîne de garde restent des exercices périlleux pour des systèmes judiciaires souvent sous-équipés et manquants de personnels formés aux spécificités du cybercrime. De nombreux dossiers s’effondrent ainsi avant même d’aboutir à un jugement, alimentant un sentiment d’impunité chez les criminels. Cette fragilité de la réponse judiciaire est encore exacerbée par des tensions entre les forces de l’ordre et les citoyens dans certains pays.

Obstacles Structurels et Crise de Confiance

Un défi majeur dans la lutte contre la cybercriminalité réside dans l’ambiguïté de l’action policière et les risques d’abus qui l’accompagnent. Dans certains pays, la traque des fraudeurs a parfois servi de prétexte à des arrestations arbitraires visant des jeunes sur la seule base de leur apparence ou de la possession d’outils technologiques. Ce climat de suspicion a conduit à une rupture profonde de la confiance entre la police et la jeunesse connectée, rendant toute coopération citoyenne extrêmement difficile lors des enquêtes légitimes. La lutte contre le crime ne peut faire l’économie d’un respect strict des droits fondamentaux pour rester crédible.

En plus des dérives potentielles de l’action sur le terrain, l’instrumentalisation politique des lois en matière de cybersécurité constitue une préoccupation croissante pour la liberté d’expression. Des dispositions censées réprimer le cyberharcèlement ont parfois été détournées pour museler la presse ou arrêter des journalistes d’investigation ayant exposé des faits de corruption au sommet de l’État. Ce dévoiement de la loi affaiblit l’objectif premier de la sécurité publique et crée une confusion délétère entre la criminalité financière et la dissidence politique. La légitimité de l’action étatique se joue ainsi dans sa capacité à distinguer clairement ces deux sphères.

Le manque de ressources techniques et financières pour mener des investigations transfrontalières limite également la portée des actions nationales. Les réseaux cybercriminels opèrent avec une agilité que les administrations bureaucratiques peinent à égaler, se jouant des frontières avec une facilité déconcertante. Pour pallier ces faiblesses, le renforcement des capacités opérationnelles par des partenariats internationaux de grande envergure est devenu une nécessité absolue pour les gouvernements africains. L’intensification de la coopération régionale permet désormais de mener des offensives coordonnées contre les infrastructures logistiques du crime organisé.

Efficacité de la Coopération Transnationale

L’an 2025 a marqué un tournant dans la réponse opérationnelle grâce à des initiatives coordonnées par des organisations internationales. Des opérations de grande ampleur ont permis de démanteler des réseaux qui semblaient jusqu’alors intouchables, en frappant simultanément plusieurs pays du continent. L’opération Serengeti a notamment conduit à l’arrestation de plus d’un millier de suspects et au démantèlement de milliers d’infrastructures malveillantes, prouvant que la coordination policière peut produire des résultats concrets. Ces coups de filet massifs envoient un signal fort aux syndicats du crime quant à la fin de leur impunité relative.

Le succès de ces interventions repose sur une alliance inédite entre les services publics et l’expertise technologique du secteur privé. Les fournisseurs d’accès à Internet et les entreprises de cybersécurité collaborent désormais activement au partage de renseignements sur les menaces, ce qui permet d’anticiper les vagues d’attaques avant qu’elles n’atteignent leurs cibles. Des acteurs majeurs du secteur des télécommunications s’engagent également dans des campagnes de sensibilisation B2B pour renforcer la résilience des structures économiques locales face aux tentatives d’intrusion. Cette synergie entre le public et le privé est le pilier d’une défense agile et informée.

Par ailleurs, la montée en maturité des équipes nationales de réponse aux incidents informatiques, les CSIRT, permet une meilleure gestion des crises en temps réel. Bien que des disparités subsistent entre les nations africaines, le nombre de pays disposant de capacités de réaction certifiées ne cesse de croître, ce qui favorise l’échange d’informations techniques à l’échelle régionale. Malgré les obstacles linguistiques et administratifs, la solidification de ce réseau de centres spécialisés constitue le socle d’une souveraineté numérique africaine en devenir. L’étape suivante de cette lutte consiste à traiter le mal à la racine par l’éducation et l’inclusion sociale.

Prévention, Éducation et Inclusion Numérique

La répression, bien qu’essentielle, ne saurait constituer l’unique rempart contre une cybercriminalité enracinée dans la précarité sociale. Des programmes éducatifs innovants voient le jour pour déconstruire les mythes associés à la figure du cybercriminel et proposer des modèles de réussite alternatifs. Au Ghana et en Côte d’Ivoire, des campagnes de sensibilisation à grande échelle sont menées dans les milieux universitaires pour alerter sur les risques pénaux et promouvoir une éthique du numérique. L’objectif est de transformer la curiosité technologique des jeunes en compétences recherchées sur le marché licite.

L’inclusion des femmes dans le secteur de la cybersécurité constitue un axe stratégique majeur pour diversifier les talents et réduire les déséquilibres de genre au sein des métiers technologiques. Au Bénin, des initiatives ciblées forment désormais des cohortes de jeunes filles aux métiers de la défense cybernétique, créant ainsi une nouvelle élite capable de protéger l’infrastructure nationale. En offrant des bourses et des formations certifiantes, ces programmes ouvrent une voie royale vers un emploi décent, loin des sirènes de la fraude facile. Cette approche positive de la sécurité par la compétence constitue le meilleur antidote à la tentation délinquante.

De plus, la généralisation d’une « cyber-hygiène » collective devient une priorité pour protéger les populations les plus vulnérables contre l’ingénierie sociale. Les opérateurs mobiles jouent ici un rôle clé en sensibilisant leurs abonnés aux dangers du hameçonnage et de l’usurpation d’identité. La formation continue des personnels en entreprise et l’éducation aux risques numériques dès le plus jeune âge sont les garanties d’une société capable de résister aux manipulations de plus en plus sophistiquées. Cette préparation collective est d’autant plus cruciale que l’horizon technologique s’assombrit face à l’arrivée de menaces pilotées par l’intelligence artificielle.

Le Défi de l’Intelligence Artificielle

Alors que l’Afrique renforce ses lignes de défense traditionnelles, l’émergence de l’intelligence artificielle générative promet de bouleverser radicalement le paysage des menaces dès 2026. L’automatisation des attaques permettra aux cybercriminels de lancer des campagnes de phishing hyper-personnalisées à l’échelle industrielle, effaçant les dernières barrières linguistiques qui protégeaient certaines régions. Des experts prévoient une explosion des deepfakes sophistiqués, capables de tromper même les systèmes de vérification biométrique les plus avancés utilisés par les services bancaires. La fraude deviendra ainsi encore plus insidieuse et plus difficile à détecter pour le commun des mortels.

Les logiciels malveillants eux-mêmes vont évoluer vers des formes plus intelligentes, capables de s’adapter dynamiquement aux défenses des systèmes ciblés. Le ransomware adaptatif utilisera l’IA pour identifier les vulnérabilités en temps réel et contourner les antivirus traditionnels, ce qui rend nécessaire une mise à jour continue des algorithmes de protection. Cette course aux armements technologiques exigera des États africains qu’ils passent d’une posture purement réactive à une stratégie de défense prédictive. L’investissement dans l’IA souveraine devient alors un enjeu de sécurité nationale afin d’éviter de dépendre totalement de solutions de sécurité importées.

Pour faire face à ces défis futurs, la résilience numérique devra s’appuyer sur une coopération accrue en matière de recherche et de développement sur le continent. La création de pôles d’excellence en cybersécurité, capables de concevoir des outils de détection basés sur l’IA, est une priorité absolue pour les années à venir. Le passage à une infrastructure plus robuste, couplé à une formation de pointe du capital humain, permettra de transformer le dividende démographique en un rempart contre les forces de déstabilisation cybernétique. Cette vision d’avenir clôt une analyse où la technologie apparaît autant comme un péril que comme une solution à long terme.

Synthèse et Perspectives de Résilience

La trajectoire de la cybercriminalité en Afrique subsaharienne est le reflet fidèle des tensions qui traversent les sociétés contemporaines du continent. Une jeunesse hyper-connectée, animée par une soif de réussite mais souvent entravée par des structures économiques rigides, a trouvé dans le cyberespace un terrain de jeu où les règles traditionnelles du pouvoir sont bousculées. Le dilemme initial entre la survie économique individuelle et la sécurité collective ne peut être résolu sans une transformation profonde du contrat social numérique. Si les opérations de police apportent des victoires tactiques indispensables, la victoire stratégique se jouera sur le terrain de l’inclusion et de l’équité des chances.

L’harmonisation des cadres juridiques, incarnée par la Convention de Malabo, doit désormais être suivie d’une application rigoureuse et transparente, libérée des scories de la corruption et des manipulations politiques. La solidité d’une nation numérique se mesure à sa capacité à protéger ses citoyens les plus vulnérables tout en offrant un cadre sécurisé aux investissements technologiques. L’émergence de champions locaux de la cybersécurité et l’éducation massive des populations sont les piliers indispensables sur lesquels reposera la stabilité des économies africaines. La lutte contre la fraude n’est pas seulement une question de code et de serveurs, mais un combat pour l’intégrité de l’avenir numérique africain.

À l’aube d’une ère dominée par l’intelligence artificielle, l’Afrique n’a d’autre choix que d’accélérer son propre renforcement capacitaire pour ne pas subir les nouvelles formes d’agression qui se profilent. La résilience exigera une agilité intellectuelle et institutionnelle sans précédent, capable de concilier les traditions locales avec les exigences d’un cyberespace globalisé. En sécurisant son écosystème numérique, le continent pourra enfin transformer son dynamisme technologique en un véritable moteur de progrès humain et économique. La route vers une souveraineté numérique africaine est pavée de défis, mais elle constitue l’unique voie vers un développement durable et sécurisé.